一个网友宝宝丢了一台iPhone 6 Plus,直到某一天收了一封QQ邮件,几分钟后他的APPLE ID被修改了,这就意味着手机可以重新启用,可以被买个高价了。这封邮件不是钓鱼邮件,也没有输入任何账户密码,唯一的操作就是就打开了一个图片附件,为什么Apple ID密码就丢了呢?

让我们来揭秘,实际的过程是:

1 点击附件图片链接会跳转到某境外伪造网站,内嵌恶意js脚本。

2 此脚本搜索浏览器cookie,获取了QQ号和skey。

3 黑客利用skey登陆QQ邮箱(即appleid的密保邮箱),重置了appleID的密码。

那么,邮件里的图片我们都不能点了吗?

请大家牢记以下邮件图片的正确打开姿势:

1 邮件正文中的图片如果有链接的情况(鼠标变小手):

陌生人发的不要点。

熟人一般不会在正文图片中加链接,加了就有嫌疑,所以也不要点。

2 邮件附件中的图片:

陌生人发的不要点。

熟人发的或陌生人发的但必须看的时候,在确保你的电脑打完所有操作系统、应用软件补丁的情况下可以点。

最后问大家,上面的案例中的图片是属于哪种情况呢?是正文中的图片还是附件里的图片呢?

上面的案例中的图片是属于邮件正文的带链接的图片,是一个真附件框的截图,不是邮件附件的图片。Webmail一般会把附件框放在正文下面,这就很容易伪造了。

那么,如何鉴别webmail中的真假附件框呢?

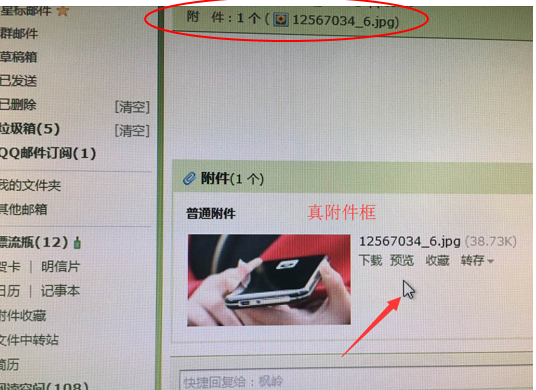

先请大家辨别,下面两个图片,哪个是真的附件框

答案及解析:

真附件框是自己挂不了外部链接的,鼠标移到空白处是箭头,点击图片后是腾讯自己的页面(图片查看、下载等),而且收件人下面有附件图标。

假附件框其实是一整个图片,是可以自己加上自定义的超链接的,鼠标移到哪里都是小手,点击后可以打开任何黑客想让你去的页面,包括恶意网站。而且收件人下面没有附件图标。

牢记这个方法,宝宝们就可以不怕附件框骗局了。

原事件详情参见:http://www.freebuf.com/vuls/85053.html